Ускорить доступ к интернету с помощью личного Shadowsocks+V2ray сервера

- Ускорить доступ к интернету с помощью личного Shadowsocks+V2ray сервера

- Связанные вопросы и ответы

- Что такое Shadowsocks+V2ray

- Какие преимущества есть у личного Shadowsocks+V2ray сервера

- Как установить Shadowsocks+V2ray на сервере

- Как настроить Shadowsocks+V2ray на своем устройстве

- Как обезопасить личный Shadowsocks+V2ray сервер

- Как избежать блокировки Shadowsocks+V2ray сервера

- Как ускорить скорость Shadowsocks+V2ray сервера

Ускорить доступ к интернету с помощью личного Shadowsocks+V2ray сервера

Заголовок H1

В нашем мире, где интернет становится все более важным, быстрое и стабильное соединение является необходимостью. Однако, некоторые пользователи могут столкнуться с проблемами, такими как ограничения скорости, блокировки сайтов и фильтрация трафика. В этой статье мы рассмотрим, как можно ускорить доступ к интернету с помощью личного Shadowsocks+V2ray сервера.

Заголовок H2

Что такое Shadowsocks+V2ray?

Shadowsocks+V2ray - это набор инструментов для обхода ограничений и фильтрации трафика. Shadowsocks - это простой и надежный клиент-серверный протокол, который позволяет обходить блокировки и фильтрацию трафика. V2ray - это более мощный и гибкий инструмент, который позволяет обходить блокировки и фильтрацию трафика, а также обеспечивает дополнительную безопасность и конфиденциальность.

Shadowsocks+V2ray: Обход ограничений и фильтрации трафика

Shadowsocks+V2ray - это мощный набор инструментов для обхода ограничений и фильтрации трафика, который позволяет обеспечить безопасный и конфиденциальный доступ к интернету. Shadowsocks - это простой и надежный клиент-серверный протокол, который позволяет обходить блокировки и фильтрацию трафика, а также обеспечивает высокую производительность и масштабируемость.Преимущества Shadowsocks:

- Простота использования

- Надежность и высокая производительность

- Масштабируемость

Преимущества V2ray:

- Мощь и гибкость

- Обеспечение дополнительной безопасности и конфиденциальности

- Возможность обхода блокировок и фильтрации трафика

Заголовок H2

Как установить Shadowsocks+V2ray на сервере?

Чтобы установить Shadowsocks+V2ray на сервере, вам потребуется:

1. Сервер с операционной системой Linux.

2. Установленный на сервере Shadowsocks+V2ray.

Для установки Shadowsocks+V2ray на сервере, вы можете использовать следующие команды:

1. Установка Shadowsocks+V2ray:

.. code-block:: bash

wget -N --no-check-certificate https://raw.githubusercontent.com/teddysun/across/master/shadowsocks.sh

chmod +x shadowsocks.sh

./shadowsocks.sh 2>&1 | tee shadowsocks.log

2. Настройка Shadowsocks+V2ray:

.. code-block:: bash

vim /etc/shadowsocks-libev/config.json

Затем, вы можете настроить Shadowsocks+V2ray, изменив параметры в файле конфигурации.

Заголовок H2

Как настроить клиент Shadowsocks+V2ray?

Чтобы настроить клиент Shadowsocks+V2ray, вам потребуется:

1. Установленный на компьютере клиента Shadowsocks+V2ray.

2. Параметры Shadowsocks+V2ray, которые были настроены на сервере.

Для настройки клиента Shadowsocks+V2ray, вы можете использовать следующие команды:

1. Установка Shadowsocks+V2ray на клиенте:

.. code-block:: bash

wget -N --no-check-certificate https://raw.githubusercontent.com/teddysun/across/master/shadowsocks-libev-win-amd64-2.10.0.zip

unzip shadowsocks-libev-win-amd64-2.10.0.zip

2. Настройка Shadowsocks+V2ray на клиенте:

.. code-block:: bash

vim shadowsocks-libev-win-amd64-2.10.0/config.json

Затем, вы можете настроить Shadowsocks+V2ray на клиенте, изменив параметры в файле конфигурации.

Заголовок H2

Как ускорить доступ к интернету с помощью Shadowsocks+V2ray?

Чтобы ускорить доступ к интернету с помощью Shadowsocks+V2ray, вам потребуется:

1. Установленный на сервере Shadowsocks+V2ray.

2. Установленный на клиенте Shadowsocks+V2ray.

3. Настроенный Shadowsocks+V2ray на сервере и клиенте.

Для ускорения доступа к интернету с помощью Shadowsocks+V2ray, вы можете использовать следующие команды:

1. Запуск Shadowsocks+V2ray на сервере:

.. code-block:: bash

systemctl start shadowsocks-libev

2. Запуск Shadowsocks+V2ray на клиенте:

.. code-block:: bash

shadowsocks-libev-win-amd64-2.10.0/ss-local -c shadowsocks-libev-win-amd64-2.10.0/config.json

Затем, вы можете настроить Shadowsocks+V2ray на сервере и клиенте, чтобы ускорить доступ к интернету.

Заголовок H2

Вывод

~~~~~

В этой статье мы рассмотрели, как можно ускорить доступ к интернету с помощью личного Shadowsocks+V2ray сервера. Shadowsocks+V2ray - это набор инструментов для обхода ограничений и фильтрации трафика, который позволяет обходить блокировки и фильтрацию трафика, а также обеспечивает дополнительную безопасность и конфиденциальность. Чтобы ускорить доступ к интернету с помощью Shadowsocks+V2ray, вам потребуется установить Shadowsocks+V2ray на сервере и клиенте, а затем настроить его на сервере и клиенте.

Связанные вопросы и ответы:

Вопрос 1: Что такое Shadowsocks и V2Ray

Ответ: Shadowsocks и V2Ray - это инструменты для обхода интернет-цензуры и обеспечения конфиденциальности в сети. Shadowsocks использует протокол SOCKS5 для перенаправления трафика через сервер, а V2Ray - более современный и функциональный инструмент, который может использовать различные протоколы и методы шифрования.

Вопрос 2: Как установить Shadowsocks и V2Ray на сервере

Ответ: Для установки Shadowsocks и V2Ray на сервере необходимо выполнить несколько шагов. Во-первых, необходимо загрузить и установить соответствующие пакеты на сервере. Затем необходимо настроить конфигурационный файл для каждого инструмента, указав необходимые параметры, такие как IP-адрес сервера, порты, методы шифрования и т.д. После настройки конфигурационного файла необходимо запустить Shadowsocks и V2Ray на сервере.

Вопрос 3: Как использовать Shadowsocks и V2Ray на своем компьютере

Ответ: Для использования Shadowsocks и V2Ray на своем компьютере необходимо установить соответствующие клиенты. Для Shadowsocks существует множество клиентов для различных операционных систем, таких как Windows, MacOS, Linux и т.д. Для V2Ray существует официальный клиент V2RayN, который доступен для Windows и MacOS. После установки клиента необходимо настроить его, указав IP-адрес сервера, порты, методы шифрования и т.д.

Вопрос 4: Как обезопасить Shadowsocks и V2Ray от взлома

Ответ: Для обеспечения безопасности Shadowsocks и V2Ray необходимо выполнить несколько шагов. Во-первых, необходимо использовать сложные пароли для доступа к серверу и конфигурационным файлам. Затем необходимо использовать методы шифрования, которые трудно взломать, такие как AES-256. Также рекомендуется периодически обновлять пакеты Shadowsocks и V2Ray и использовать защиту от DoS-атак.

Вопрос 5: Как ускорить работу Shadowsocks и V2Ray

Ответ: Для ускорения работы Shadowsocks и V2Ray можно использовать несколько методов. Во-первых, можно использовать методы с меньшим уровнем шифрования, такие как RC4, которые работают быстрее, но менее безопасны. Затем можно использовать методы, которые используют меньше ресурсов сервера, такие как Shadowsocks-libev. Также можно использовать методы, которые используют меньше трафика, такие как V2Ray-plugin.

Вопрос 6: Как избежать блокировки Shadowsocks и V2Ray

Ответ: Для избежания блокировки Shadowsocks и V2Ray можно использовать несколько методов. Во-первых, можно использовать методы, которые меняют свой внешний вид, такие как Shadowsocks-rust, который использует протоколы HTTP и HTTPS. Затем можно использовать методы, которые используют нестандартные порты, такие как V2Ray-plugin. Также можно использовать методы, которые используют VPN-туннели, такие как Shadowsocks-libev-ss-local.

Вопрос 7: Как узнать, работает ли Shadowsocks и V2Ray

Ответ: Для проверки работы Shadowsocks и V2Ray можно использовать несколько методов. Во-первых, можно проверить, работает ли сервер, используя команду ping или telnet. Затем можно проверить, работает ли Shadowsocks и V2Ray на клиенте, используя инструменты, такие как Wireshark. Также можно проверить, работает ли Shadowsocks и V2Ray на сервере, используя инструменты, такие как netstat.

Вопрос 8: Как обновить Shadowsocks и V2Ray

Ответ: Для обновления Shadowsocks и V2Ray необходимо выполнить несколько шагов. Во-первых, необходимо загрузить и установить последние версии соответствующих пакетов на сервере. Затем необходимо обновить конфигурационный файл для каждого инструмента, если это необходимо. После обновления пакетов и конфигурационного файла необходимо перезапустить Shadowsocks и V2Ray на сервере.

Что такое Shadowsocks+V2ray

Блокировка определенного ресурса означает отсутствие доступа к его IP-адресу. Поэтому, когда вы пытаетесь перейти на заблокированный сайт, вы сначала подключаетесь к серверу своего интернет-провайдера, а затем к веб-сайту - и терпите неудачу. Если использовать прокси, вы подключитесь сначала к серверу интернет-провайдера, затем к прокси-серверу и уже после получите доступ к сайту.

Shadowsocks основан на прокси-протоколе SOCKS5, который защищает соединение с помощью шифра AEAD, который примерно тот же принцип работы, что и туннель SSH. AEAD считается простым шифрованием и, поэтому, не самым безопасными.

Shadowsocks достаточно похож на виртуальные приватные сети (VPN), но последний инструмент отличается более сложным шифрованием, что делает его более безопасным. Однако простое шифрование Shadowsocks сложнее идентифицировать, поскольку оно выглядит идентично обычному соединению HTTPS.

Shadowsocks vs OpenVPN

При подключении к сети через VPN всегда используется определенный протокол по типу OpenVPN, Wireguard и др.

OpenVPN считается одним из наиболее безопасных протоколов благодаря надежным методам шифрования. Он использует библиотеку OpenSSL и поддерживает различные алгоритмы шифрования, включая ChaCha, AES 256, 3DES, Blowfish, Camellia, CAST-128 и AES.

Данный протокол совместим с Windows, macOS, Linux, Android и iOS, адаптируем к TCP и UDP для облегчения доступа к брандмауэрам, что делает OpenVPN популярным.

Главным различием между OpenVPN и Shadowsocks является способ шифрования, ведь OpenVPN отличается более надежным и безопасным подключением. При этом использование этих двух протоколов вместе улучшат ваш опыт анонимного онлайн-подключения.

Какие преимущества есть у личного Shadowsocks+V2ray сервера

Так как нашим соседям из Поднебесной гораздо дольше приходится бороться с государственной цензурой в лице Великого Китайского Файервола (т.н. Золотой щит ), ими был разработан и успешно применяется для прохождения сквозь Золотой щит шифрующий socks5-proxy под названием Shadowsocks .

Основные преимущества Shadowsocks:

- Легкость настройки сервера (конфиг занимает 5 строк в формате json);

- Проходит почти через любые NAT и корпоративные файерволы (пробивал до недавнего времени даже GFW, теперь только с обфускацией);

- Легко настраивать доступ на уровне отдельных программ. С помощью Proxifier можно очень гибко настроить доступ отдельных программ/к отдельным сайтам;

- Нет надобности поддерживать постоянный канал, что положительно сказывается на трафике и расходе аккумулятора;

- Очень высокая скорость на мобильных клиентах, вплоть до полной полосы канала.

К недостаткам можно отнести:

- Нет управления пользователями. Фактически все пользователи подключаются под одним конфигом, к одному порту, по одному паролю (но какая разница, если все пользователи — доверенные);

- Документацию писали китайцы, на китайском английском, с кучей пропущенных пунктов и взаимных противоречий;

- Не проходил официального аудита, т.к. код простой, его смотрела куча народу, но официально нет.

Но самое главное: из этой статьи вы узнаете не только, как поднять сервер и подключить клиент, но и научитесь обфусцировать трафик и пускать его через CDN от Cloudflare так, что для DPI и корпоративных файерволов будет казаться, что вы подключаетесь по https к обычному сайту, пусть это будет YouTube. Для чего это нужно? Чтобы избежать атаки сравнений, когда товарищ-майор, имея пакет Яровой и данные о трафике, а так же данные с серверов (что пока актуально только для ОРИ, поэтому не пользуйтесь российскими сервисами), сравнивает, с какого IP пользователь что-то писал и кто в этот момент времени подключался к нужному IP-адресу. При использовании данного метода весь трафик уходит на один адрес, а приходит с другого — эдакий самодельный TOR с двумя реле. Также этот способ сокрытия эффективен против “активного зондирования” (a.k.a. — active probing), которое успешно применяется против VPN и TOR в Китае: когда, прежде, чем установить соединение, зонд делает соответствующий запрос и ждет ответ от сервера, и если приходит нелегитимный ответ, блокирует соединение и сам IP. Cloudflare CDN с 2014 года бесплатно проксирует websocket трафик. Это позволяет скрыть VPS IP от блокировки Роскомнадзором, трафик идет через Cloudflare CDN. Если в вашей стране доступны IP Cloudfare, можете смело использовать этот способ.

Как установить Shadowsocks+V2ray на сервере

Так не удалось наладить стабильную работу VPN через WireGuard, скорей всего что-то с внутренними настройками маршрутизации.Лень было разбираться, да к тому же наткнулся на информацию, что провайдер может блокировать трафик, т.к. этот тип трафика легко отследить.Как альтернатива предлагалось использовать X-Ray c.

Прикольная штука, подумал я и решил попробовать. На гитхабе есть проект X-UIc web мордой для этого дела.

X-UI предоставляет графический интерфейс пользователя для управления серверами и пользователями. Вы можете визуально создавать серверы для Shadowsocks, V2ray, Xray, Trojan и других популярных протоколов. Вы также можете отслеживать производительность VPS и использование трафика в режиме реального времени. X-UI заменяет старую панель V2-UI.

Подготовка

Прежде чем начать, вам нужно сделать три или четыре вещи:

- Купить и создать VPS. Купить vps зарубежом за рубли можно уэто самый дешевый VPS, который мне удалось найти. X-UI поддерживает Ubuntu 16+, Debian 8+ или CentOS 7+. Вам необходимо, чтобы порты 80 и 443 на вашем VPS были открыты для TCP. Также откройте порт 54321 для TCP.

Далее распишу подробно, что делать.

Обновление сервера

SSH на ваш сервер. В Windows вы можете использовать встроенное приложение PowerShell или установить эмулятор терминала, например PuTTY или XSHELL.

1. Обновляем сервер (для Ubuntu)

sudo apt update && apt update -y

2. Поставим ssl сертификат

sudo apt install certbot

или

yum install certbot

для CentOS.

Получим сертификат

certbot new

или

sudo certbot certonly —standalone

Выберите создать временный сервер для получения.Дальше можно будет настроить получение сертификатом удобными для вас образом, но это за выходит за рамки статьи.Посмотрите пути до сертификатов:

sudo certbot certificates

Certificate Path: /etc/letsencrypt/live/host/fullchain.pemPrivate Key Path: /etc/letsencrypt/live/host/privkey.pem

Запуск установки X-UI.

Загрузите и запустите скрипт установки в один клик, предоставленный разработчиком:

bash

Общие команды панели

Из командной строки вы можете управлять сервером с помощью различных команд:

| Команда | Эффект |

|---|---|

x-ui | Отображение меню управления |

x-ui start | Запустите панель X-UI |

x-ui stop | Остановить панель X-UI |

x-ui restart | Перезапустите панель X-UI. |

x-ui status | Просмотр статуса X-UI |

x-ui enable | Настройте автоматический запуск X-UI после загрузки |

x-ui disable | Отменить загрузку X-UI с самого начала |

x-ui log | Просмотр журнала X-UI |

x-ui update | Обновите панель X-UI |

x-ui install | Установить панель X-UI |

x-ui uninstall | Удалить панель X-UI |

CLI:

Первый вход в систему

54321. Например:http://123.45.67.89:54321

По умолчанию имя пользователя для входа — admin, а пароль — также admin.

.

Как настроить Shadowsocks+V2ray на своем устройстве

Третий вариант - переадресовывать подключения на какой-нибудь другой сайт. XRay не умеет перекидывать подключения на внешние сервера, только на локальные, поэтому тут нам опять поможет Nginx:

server {

listen 127.0.0.1:8080 default_server;

listen <::1>:8080 default_server;

server_name _;

location / {

proxy_pass http://lib.ru;

}

}

В результате при попытке открытия адреса прокси браузером загрузится зеркало lib.ru - замените его на какой-нибудь другой сайт. Использовать для этого какие-либо популярные или навороченный сайты явно не стоит, а вот какую-нибудь богом забытую хомпагу эпохи Web 1.0 или безымянную webftp-файлосвалку - уже можно. А чтобы некоторые тупые боты или пауки поисковых систем не нагнали вам трафика, можно добавить опции ratelimit-модуля в Nginx и ограничить скорость передачи данных с "переадресованного" сайта, например, до 1 мегабита.

Перезапускаем еще раз xray:

$ systemctl restart xray

Проверяем что все нормально запустилось:

$ journalctl -u xray

Например, XRay может ругнуться что не удается распарсить JSON-файл, обычно это связано с лишними запятыми в конце {} блока, в этом случае он укажет, на какой строке ошибка. Исправляем ошибки, перезапускаем еще раз, и переходим к настройке клиентов.

Я буду показывать на примере Nekoray/Nekobox, но абсолютно то же самое можно сделать и в другом клиенте, настройки будут одинаковые. Скачиваем Nekoray , выбираем в настройках core Sing-box (и Nekoray волшебным образом становится Nekobox).

Идем в server -> new profile, и далее заполняем поля следующим образом.

Для прямого VLESS + XTLS-Vision:

Для VLESS-over-Websockets:

Для Shadowsocks:

Выбираем нужное подключение в списке на главном окне, кликаем правой кнопкой мыши -> Current Select -> URL test, и видим в логе и в окошке, что пинг успешен:

Все. Теперь достаточно нажать сверху галочку System proxy или VPN mode, и вы попадаете в интернет через ваш новый прокси.

Чтобы настроить в других клиентах или на других устройствах (например, на смартфоне, или поделиться сервером с друзьями), кликаем на сервер правой кнопкой мыши, выбираем Share -> QR code and Link, и получаем ссылку, которую можно отправить кому-нибудь например через Telegram и QR-код, который можно отсканировать камерой во многих клиентах:

Соответственно, потом на мобильном устройстве в Nekobox, или в v2rayNG, или в Wings X, или в любом другом клиенте, нажимаем что-то типа "Add server" -> "Scan QR" - и все, новый сервер у вас в списке, можно подключаться.

Важно: некоторые клиенты при добавлении сервера по ссылке или QR теряют настройку uTLS, поэтому перепроверяйте все ли на месте после добавления нового сервера.

Лайфхак #1: а еще можно упороться и добавить в Nekobox еще и SSH в качестве подключения, пример конфигурации есть(сначала надо будет подключиться родным системным ssh-клиентом, сгенерить клиентский ssh-ключи и сделать ssh-copy-id , в Windows это тоже работает).

Как обезопасить личный Shadowsocks+V2ray сервер

wget https://github.com/shadowsocks/v2ray-plugin/releases/download/v1.2.0/v2ray-plugin-linux-amd64-v1.2.0.tar.gz

После того как скачали, нам нужно его распаковать и переместить в нужную нам директорию. А так же сделать его исполнительным. Для этого вводим следующие команды:

tar -xf v2ray-plugin-linux-amd64-v1.2.0.tar.gz

mv v2ray-plugin_linux_amd64 /etc/shadowsocks-libev/v2ray-plugin

chmod +x /etc/shadowsocks-libev/v2ray-plugin

setcap 'cap_net_bind_service=+ep' /etc/shadowsocks-libev/v2ray-plugin

setcap 'cap_net_bind_service=+ep' /usr/bin/ss-server

Теперь подправим конфигурационный файл, приведем его к следующему виду

nano /etc/shadowsocks-libev/config.json

{ "server":"185.219.80.135", "server_port":80, "local_port":1080, "password":"444", "timeout":300, "method":"aes-256-cfb", "fast_open":true, "plugin":"/etc/shadowsocks-libev/v2ray-plugin", "plugin_opts":"server", "nameserver":"8.8.8.8", "reuse_port": true }

Теперь давайте пробежимся вкратце по самым важным настройкам. В строке «server»:»185.219.80.135″ задаете ip адрес вашего сервера где установлен Shadowsocks. В следующей строчке «server_port»:80 задаете порт, точно так же как и в строчке «local_port»:1080. Порты могут быть любые, на ваше усмотрение. Но, рекомендую оставить как есть. Далее задаете ваш пароль «password»:»444″ и выставляете таймаут «timeout»:300. После чего устанавливаете шифрование, можно оставить как есть, этот протокол шифрования надежный «method»:»aes-256-cfb». В строке «plugin»:»/etc/shadowsocks-libev/v2ray-plugin» указан путь к самому плагину, который мы скачивали и распаковывали. Строка «nameserver»:»8.8.8.8″ отвечает за DNS, тут вы можете указать любой DNS. Главное, что бы он был рабочим. В данном случае, тут указан DNS Google. Можете по большому счету оставить как есть. Сохраняем отредактированный конфиг и движемся дальше.

Как избежать блокировки Shadowsocks+V2ray сервера

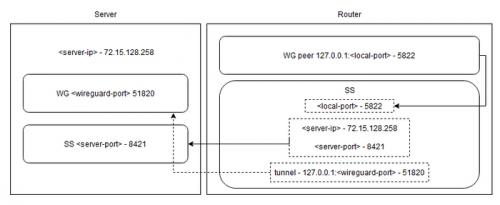

Так как есть риск блокировки Wireguard протокола, то рассказываю, как сделать, что бы трафик туннеля шел через shadowsocks

Пример будет для сервера на Ubuntu 22.04 и роутера кинетик, с установленным на нем Entware. Предполагается, что WG уже поднят и настроен. А так же на роутер установлен Entware. Найти инструкцию по установке Entware на свое устройство можно через поисковик или в вики проекта тут . Так же предполагается, что с консолью знакомы и она не пугает, так же как и редактор vi (хотя вместо него можете использовать свой по желанию)

1.1) на сервер, где крутится wg ставим

apt install shadowsocks-libev

1.2) потом редактируем файл

vi /etc/shadowsocks-libev/config.json

{

"server": "0.0.0.0",

"mode":"tcp_and_udp",

"server_port":

"password":"

"timeout":300,

"method":"chacha20-ietf-poly1305"

}

где

1.3) Потом выполняем

systemctl restart shadowsocks-libev.service

systemctl status shadowsocks-libev.service

проверяем, что сервер завелся

2.1) Теперь переходим к роутеру.

{

}

Как ускорить скорость Shadowsocks+V2ray сервера

У облачного провайдера (DO) куплены 3 VPS в разных странах мира. 2 в нидерландах, 1 в германии. Выбирались наиболее производительный ВПС (по кол-ву ядер) из доступных для аккаунта по предложению за купонные кредиты.На первом нидерландском сервере развернут приватный iperf3-сервер.На втором нидерландском сервере поочередно разворачиваются различные серверы инструментов обхода блокировки.На германском ВПС развернут образ десктопного линукса (xubuntu) с VNC и виртуальным рабочим столом. Этот ВПС является условным клиентом, и на него поочередно ставятся\запускаются различные клиенты проксей\ВПНов.Измерения скорости проводятся от трех раз, ориентируемся на среднее, пользуемся 3 инструментами: в хромиуме через веб-спидтест; в хромиуме через fast.com; из консоли через iperf3 через проксичейнс4 (там, где нужно засунуть трафик iperf3 в проксю).Прямое соединение “клиент”-сервер iperf3 дает скорость 2 гбит\с, в iperf3, и немного меньше в фасте\спидтесте.Пытливый читатель может спросить, «а почему ты не выбрал speedtest-cli?» и будет прав.Спидтест-кли оказался ненадежным\неадекватным способом измерения пропускной способности, по неизвестным мне причинам. Три последовательных измерения могли дать три совершенно разных результата, или например показать пропускную способность гораздо выше, чем скорость портов у моих ВПС. Возможно проблема в моей косорукости, но проводить исследования таким инструментом мне показалось невозможно.Что касается результатов по трем способам измерения (спидтест\фаст\iperf) я считаю показатели iperf самыми точными\надежными\достоверными, а фаст\спидтест — справочными. Но некоторые инструменты обхода не позволяли завершить 3 измерения через iperf3 и в таких случаях, можно ориентироваться на спидтест\фаст.